皆さん、こんにちは、こんばんは。

アイネットテクノロジーズの相馬です。

早速ですが、 「123456」 皆様この数字を見た瞬間に何が思いつきますか?

・・・実はこれ世界で最も使われているパスワードなんです。

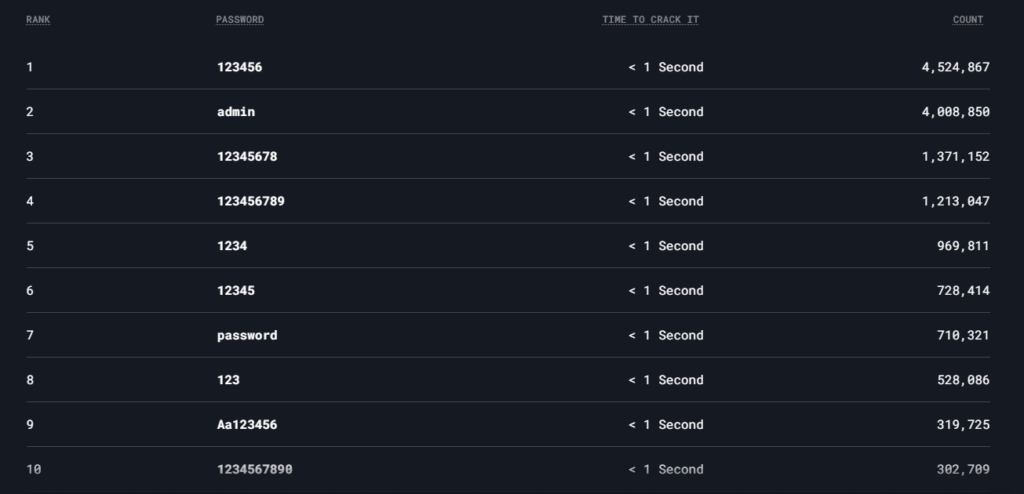

セキュリティ企業の Nord Security が、その年に世界で最も使われたパスワードをランキング形式で発表するというものがあります。

(URL:Top 200 Most Common Passwords List | NordPass】)

皆様には2023年のランキングを見て頂き、上位にランクインするパスワードがなぜ使うべきではないのか、

どのようなパスワードを使うべきなのかお話しいたします。

1.簡単すぎる

パスワードランキングの上位は多くのユーザーが使っており、推測しやすいためにハッキングのリスクが高く、データ流出の可能性があります。

以下の表を見ると、ランキング上位のパスワードは「1」から始まる連番で、過去5年間で「12345」「password」「123456」が1位になっています。

これらは安全性が低く、解読時間がかからない為、安易に侵入ができます。

2.単純すぎる

ある程度想定されたパスワードでは単純すぎるため、安全性も低く、その意味が失われてしまいます。

解読されやすいパスワードの危険性を理解しているが、複雑なパスワードを考え作ったとしても覚えておくのが面倒くさいという理由から、

単純なパスワードを設定していまい、攻撃者からハッキングされデータや資産等盗まれる可能性が高くなります。

Microsoftではパスワード ガイドラインとして推奨事項が提供されておりますので、管理者向けとユーザー向けをそれぞれご紹介いたします。

(URL:パスワード ポリシーの推奨事項 – Microsoft 365 admin | Microsoft Learn)

■管理者向けのパスワード ガイドライン

-

8 桁の最小長要件を維持する

-

文字構成の要件を求めない。 たとえば、*&(^%$

-

最も脆弱なパスワードがシステムで使用されないように、よく使われるパスワードを禁止する

-

業務以外の目的で組織のパスワードを再利用しないようにユーザーを教育する

■ユーザー向けパスワード ガイドライン

-

他でも使用しているものと同じ、または似たようなパスワードは使用しない

-

1 単語 (たとえば、password や、adminなどのよく使われるフレーズ) は使用しない

-

友人や家族の名前、自分の誕生日、誰も使用しそうなフレーズなど、自分のことをよく知る人でもパスワードを簡単に推測できないようにする

他にも大文字や小文字、英数字以外の文字を組み合わせる際に、最初の位置が大文字、最後が記号、最後の 2 つが数字なども注意が必要です。

多要素認証の登録を適用する

Microsoftの推奨事項の中に、多要素認証(MFA)というものがあります。

これはパスワードと他の認証方法(指紋、顔認証、セキュリティトークン、SMSコードなど)を組み合わせることで、

アカウントのセキュリティを強化します。

パスワードが盗まれても、他の認証要素がなければアカウントにアクセスできないため、ハッキングでデータ等が盗まれるなどを防ぐことができます。

こちらについては次回詳しくご説明させていただきますね。

SOCサービスについて

以前ブログでも書かせていただきましたが、

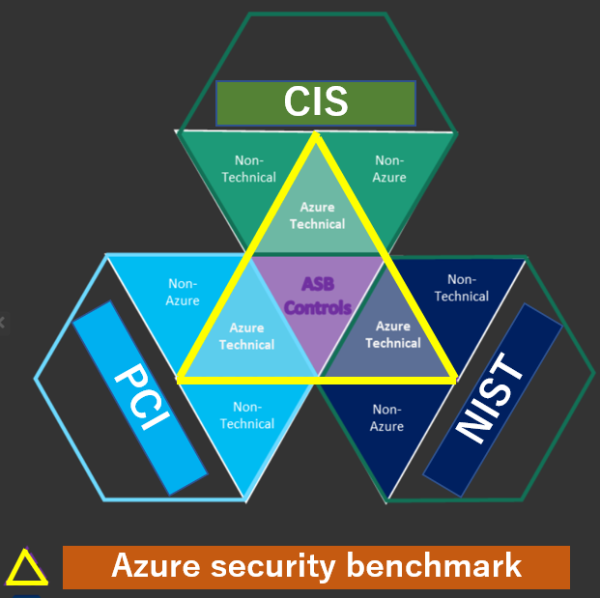

当社では、主に Microsoft 365 E5に含まれる Defender 製品群を相関的に分析し対応を行う、Modern SOC(MSOC)サービスを提供しております。

SOCとは、Security Operation Center の略で、

ネットワーク機器やサーバー、セキュリティ機器のログを監視、検知したアラートを分析し、対策を講じる専門の組織です。

また、MSSというものがあり、SOCの対象となっているネットワーク機器やサーバー、セキュリティ機器のセキュリティ運用を加えた、

セキュリティ運用管理を実施するサービスです。

大きな違いは、SOCから通知された対策や対応はお客様担当者が実施しますが、

MSSでは、被害を最小化するため攻撃手法に応じた一次対応から恒久対応まで、MSSで実施するところにあります。

当社のModern SOC(MSOC)サービスは、MSSサービスをご提供させていただいており、サービスのご契約後に監視と並行して、

運用設計も実施させていただいておりますので、是非、お気軽にお問い合わせください。

Modern SOC(MSOC)サービスのご紹介 | 株式会社アイネットテクノロジーズ (inet-technologys.com)

株式会社アイネットテクノロジーズ

info@inet-tech.jp