アイネットテクノロジーズ 上口 裕樹です。

本日の投稿は以下のお客様が対象となっております。

該当する場合、非常に重要な内容となりますので是非一読ください。

■Azure AD Connect でハイブリッド環境を構成済み

■オンプレADの携帯電話属性に携帯電話以外の値を設定している

■Azure AD の電話番号属性を多要素認証の電話番号として設定している

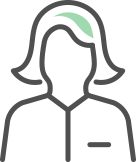

Azure AD ユーザーが利用している電話番号は以下の通りです。

・パブリックな電話番号:プロファイルに登録されている連絡先電話番号

・認証用電話番号:認証時のみ利用する非公開電話番号

仕様変更に伴う動作イメージはこんな感じです。

これによって何が困るのか?

例えば・・・。

・認証用電話番号を登録していないユーザーにMFAが構成される

・外線を登録している場合、外線番号にMFAが要求される

仕様変更に伴って必要となる対策方法はコチラ

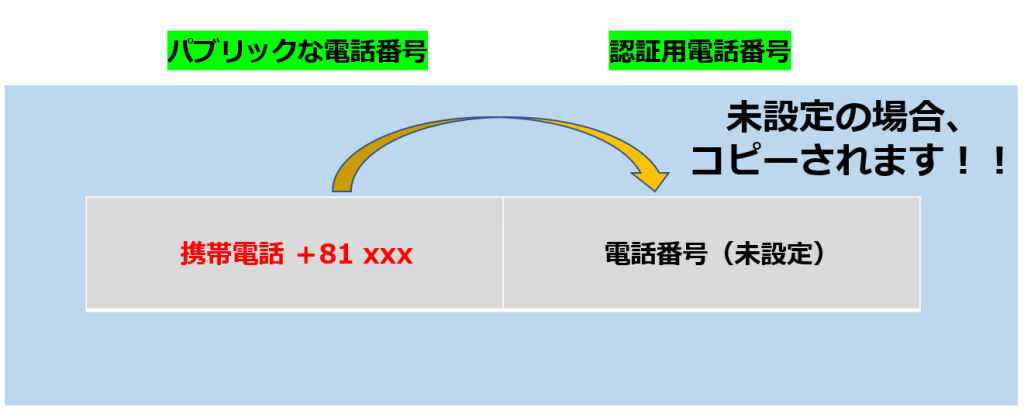

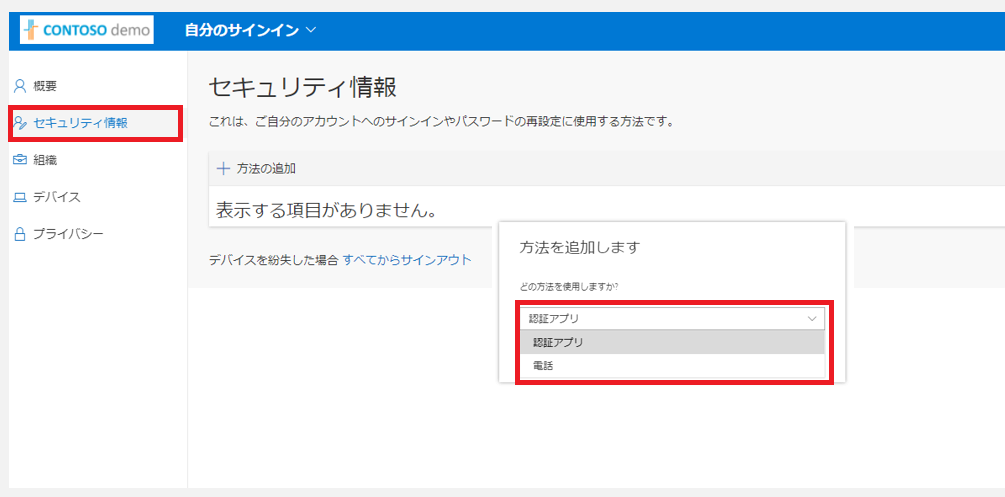

Azure Portal から認証方法を追加する

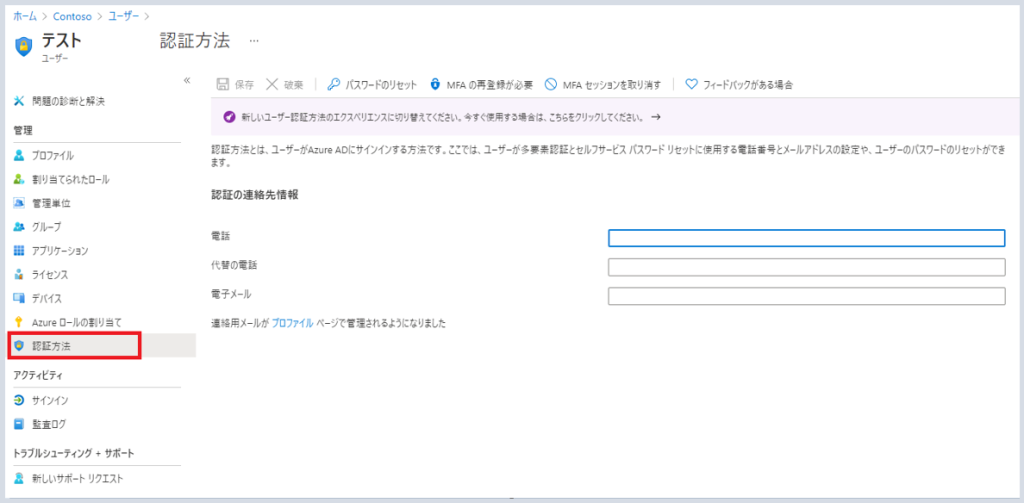

Graph API /authentication/methods を使用する

Graph.Identity.Signins PowerShell を使用する

ユーザーがマイアカウントから設定する

更に詳細な情報を確認したい方は以下のURLをご参考ください。

Azure AD Connect をご利用のお客様へ

Azure Active Directory Identity Blog

株式会社アイネットテクノロジーズ

info@inet-tech.jp

お問い合わせ窓口:050-8881-5770

システムコンサルティング事業部